Die Normenreihe IEC 62443 ist zwar teilweise noch in Ausarbeitung, dafür aber bereits sehr umfangreich. Um Ihnen den Einstieg zu vereinfachen, liefert dieser Artikel einen kurzen Überblick.

Die IEC 62443 ist eine Serie von Dokumenten, die sich mit der IT-Sicherheit sogenannter „Industrial Automation and Control Systems (IACS)“ befassen. Der Begriff IACS steht dabei für alle Bestandteile wie Systeme, Komponenten und Prozesse, die für den sicheren Betrieb einer automatisierten Produktionsanlage erforderlich sind. Neben den erwähnten Bestandteilen zählen ebenso Softwarekomponenten, Anwendungen und organisatorische Teile dazu. Durch ihre spezifische Ausrichtung auf den Industriebereich setzt sich die IEC 62443 auch deutlich von der ISO 27001 ab, die sich eher mit klassischen IT-Systemen beschäftigt.

Die IEC 62443 setzt ein IT-Sicherheitskonzept auf, das auf dem Defense-in-Depth-Ansatz basiert. Darin sind Schutzmaßnahmen beschrieben, die auf verschiedenen Ebenen eines Netzes oder auch Systems implementiert werden.

Weiterhin identifiziert die Norm drei Instanzen, die im Rahmen industrieller Betriebsprozesse Einfluss nehmen. Dies sind die Geräte- und Maschinenhersteller, die Systemintegratoren und die Betreiber der Anlagen. Diese Instanzen haben nach der Norm verschiedene Rollen inne und werden in eigenen Abschnitten behandelt. Insbesondere geht es dort auch um die Zusammenarbeit der Instanzen untereinander. Damit liefert die IEC 62443 einen ganzheitlichen Ansatz für mehr Sicherheit und berücksichtigt gleichzeitig die verschiedenen Player.

Mit der IEC 62443 können Unternehmen die potenziellen Schwachstellen ihrer Steuerungs- und Leittechnik überprüfen und sinnvolle Schutzmaßnahmen entwickeln.

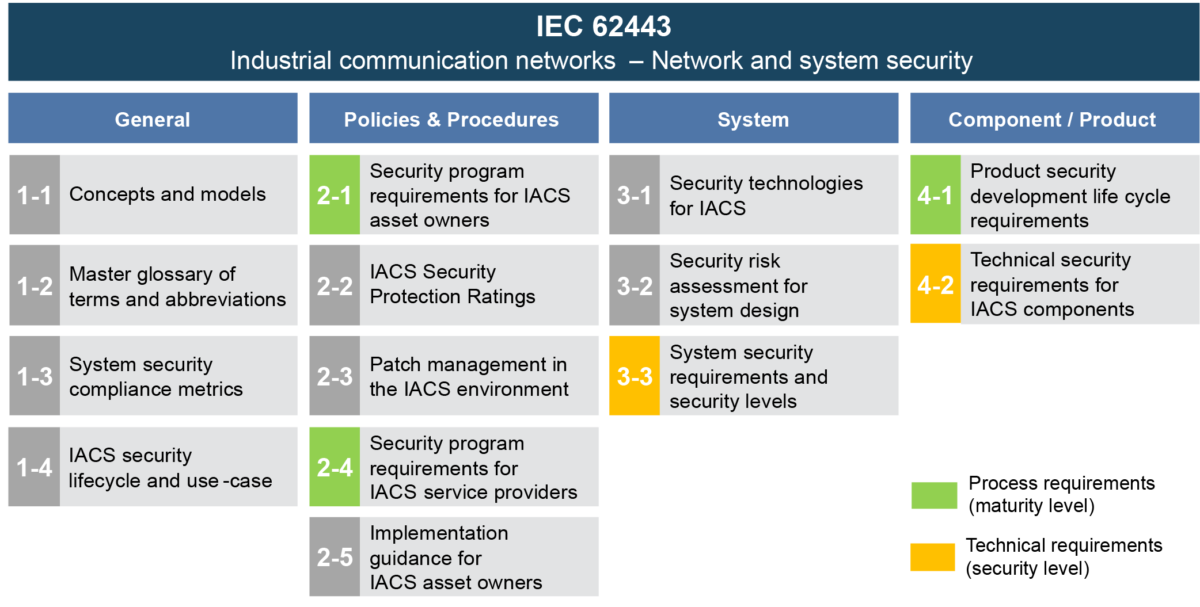

Struktur der IEC 62443

Die Norm ist in vier zusammenhängende Abschnitte untergliedert. Diese beinhalten wiederum Dokumente zu einzelnen Schwerpunktthemen. Die Nummerierung setzt sich wie folgt zusammen:

62443 – [Abschnitt-Nr.] – [Dokument-Nr. in Abschnitt ]

Damit handelt es sich bei 62443-2-1 um das erste Dokument aus dem zweiten Abschnitt. Wichtiger als die Nummerierung ist jedoch, dass die Norm noch in ständiger Bewegung ist. Somit sind aktuell noch nicht alle Dokumente final verabschiedet und andere liegen nur als Entwurf vor oder sind noch in Planung. Wenn es um direkte Verweise geht, dann sollte immer auf ISA.org referenziert werden. Dort ist der aktuelle Zustand der einzelnen Dokumente ersichtlich.

Die vier Abschnitte beinhalten die folgenden Themen:

- General

Hier werden die grundsätzlichen Begriffe, Konzepte und Modelle beschrieben. - Policies & Procedures

Beschreibt neben technischen Vorgaben für die IT-Sicherheit von Steuerungsanlagen vor allem ein System zum Management industrieller IT-Sicherheit. Hier existiert ein enger Bezug zur ISO 27000-Reihe, denn die Arbeit an der Norm ist dynamisch, es sind noch einige Dokumente in Arbeit. Das Grundziel ist hier die kontinuierliche Verbesserung der IT-Security durch Bewertung der Risiken und Vorgaben für Prozesse und Organisation. - System

Hier werden verschiedene Vorgaben für Sicherheitsfunktionen von Steuerungs- und Automationssystemen beschrieben. Vor allem werden die Schwerpunkte um die Fertigungs- und Prozessautomation behandelt, somit auch Themen wie Steuerung und Überwachung von kontinuierlichen oder diskreten Herstellungsprozessen. - Component / Product

Die Dokumente dieses Abschnitts beschreiben die Anforderungen an Prozesse der Produktentwicklung von Komponenten einer Automationslösung.

Security-Level und Maturity-Level

Die Verfasser der IEC 62443 folgen dem Ansatz, dass IT-Sicherheit mehr ist, als rein technische Vorkehrungen. So können technische Vorkehrungen von den Mitarbeitern oder Betriebsprozessen umgangen und dadurch geschwächt werden. Es findet daher eine Unterscheidung zwischen den funktional-technischen Security-Levels und dem Reifegrad der organisatorischen Prozesse und Mitarbeiter, dem Maturity-Level, statt. Mit den Security-Levels können Systeme, Netze und Komponenten hinsichtlich ihrer IT-Security bewertet werden. Die Maturity-Levels behandeln hingegen die prozessuale Einhaltung organisatorischer Richtlinien. Durch die Kombination aus den beiden Betrachtungsweisen ergibt sich ein umfassendes Sicherheitskonzept, das weitaus mehr Schutzpotenzial bietet als die rein technische Betrachtung.

Defense in Depth

Der IEC 62443 liegt das „Defense-in-Depth“-Prinzip zugrunde. Dieses im Militär verbreitete Prinzip soll sicherstellen, dass ein Angreifer, oder in unserem Fall auch ein anderweitig ausgelöster Störfall, sich nicht durch das Aushebeln einer einzelnen Maßnahme ungehindert ausbreiten und Schaden anrichten kann.

Für die durchdachte Umsetzung eines Sicherheitskonzepts ist eine Verbesserung der Sicherheitsfunktionen aller beteiligten Systeme, Produkte und Lösungen notwendig. Aber auch Richtlinien, Prozesse und letztendlich das Betriebspersonal müssen angemessen betrachtet werden, damit nach dem Zwiebelprinzip verschiedene Schutzschichten etabliert werden können. Wird dann eine Schicht umgangen, bietet die nächste Schicht weiterhin Schutz. Dies ist insbesondere bei industriellen Netzen sinnvoll. Die beteiligten Systeme und Komponenten müssen permanent verfügbar sein, sind aber aufgrund fehlender Updates nicht auf einem aktuellen Sicherheitsstand.

Näheres finden Sie in unserem Blog-Artikel „Zones & Conduits: Das Schutzkonzept aus der IEC 62443 einfach erklärt“.

Fazit

Die IEC 62443 ist eine Serie von Standards, die auf bereits etablierte Standards (ISO 27001) aufsetzt. Sie berücksichtigt die verschiedenen Gegebenheiten im Produktions- und Automationsumfeld und richtet sich ausschließlich und umfassend an die IT-Sicherheit in der Automation.

IEC 62443 Guide: Besser diskutieren mit Herstellern

CEO & Founder

Die IEC 62443 nimmt weiter mehr Fahrt auf und wird immer öfters auch von Herstellern, Lieferanten und auch Betreibern referenziert.

In unserem Guide helfen wir Ihnen als Betreiber, wie sie die IEC 62443 zur besseren Diskussion mit Ihren Lieferanten und Komponentenherstellern nutzen können.

Hmh, von euch hätte ich jetzt schon einigermaßen up2date Informationen erwartet. Insbesondere in Bezug auf die Namen der einzelnen Sub-Standards. Ist ja nichts geheimes, findet man z.B. hier: https://www.isa.org/standards-and-publications/isa-standards/isa-standards-committees/isa99